È un nuovo anno e con esso arriva un nuovo ransomware chiamato Babuk Locker che prende di mira le vittime aziendali in attacchi operati da persone.

Babuk Locker è una nuova operazione ransomware lanciata all’inizio del 2021 e da allora ha accumulato un piccolo elenco di vittime da tutto il mondo.

Dalle trattative di riscatto con le vittime, le richieste vanno da $ 60.000 a $ 85.000 in Bitcoin.

Come il Babuk Locker crittografa i dispositivi

Ogni eseguibile di Babuk Locker analizzato è stato personalizzato per ogni specifica vittima per contenere un’estensione hardcoded, una richiesta di riscatto e un URL dedicato alla vittima sulla rete Tor.

Secondo il ricercatore di sicurezza Chuong Dong che ha anche analizzato il nuovo ransomware, la codifica di Babuk Locker è amatoriale ma include una crittografia sicura che impedisce alle vittime di recuperare i propri file gratuitamente.

“Nonostante le pratiche di codifica amatoriali utilizzate, il suo potente schema di crittografia che utilizza l’algoritmo Diffie-Hellman a curva ellittica si è dimostrato efficace nell’attaccare molte aziende finora”, ha affermato Dong nel suo rapporto.

Quando viene avviato, gli attaccanti possono utilizzare un argomento della riga di comando per controllare come il ransomware deve crittografare le condivisioni di rete e se devono essere crittografate prima del file system locale. Gli argomenti della riga di comando che controllano questo comportamento sono elencati di seguito:

-lanfirst

-lansecond

-nolanUna volta avviato, il ransomware terminerà vari servizi e processi di Windows noti per mantenere aperti i file e impedire la crittografia. I programmi terminati includono database server, server di posta, software di backup, client di posta e browser web.

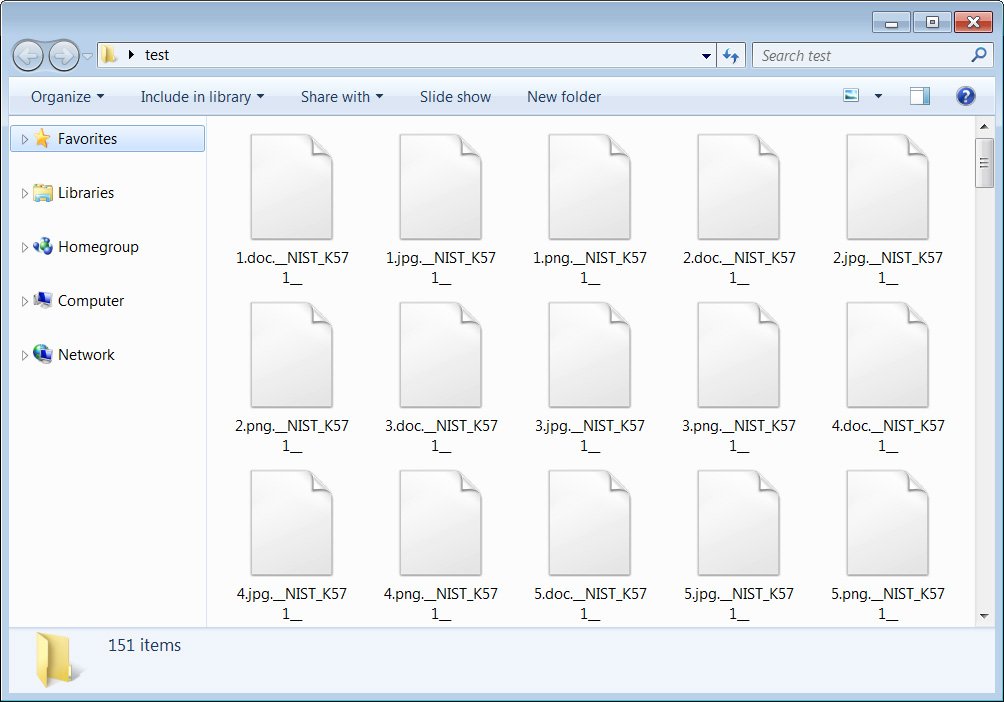

Durante la crittografia dei file, Babuk Locker utilizzerà un’estensione codificata e la aggiungerà a ciascun file crittografato, come mostrato di seguito. L’attuale estensione hardcoded utilizzata per tutte le vittime finora è .__ NIST_K571__.

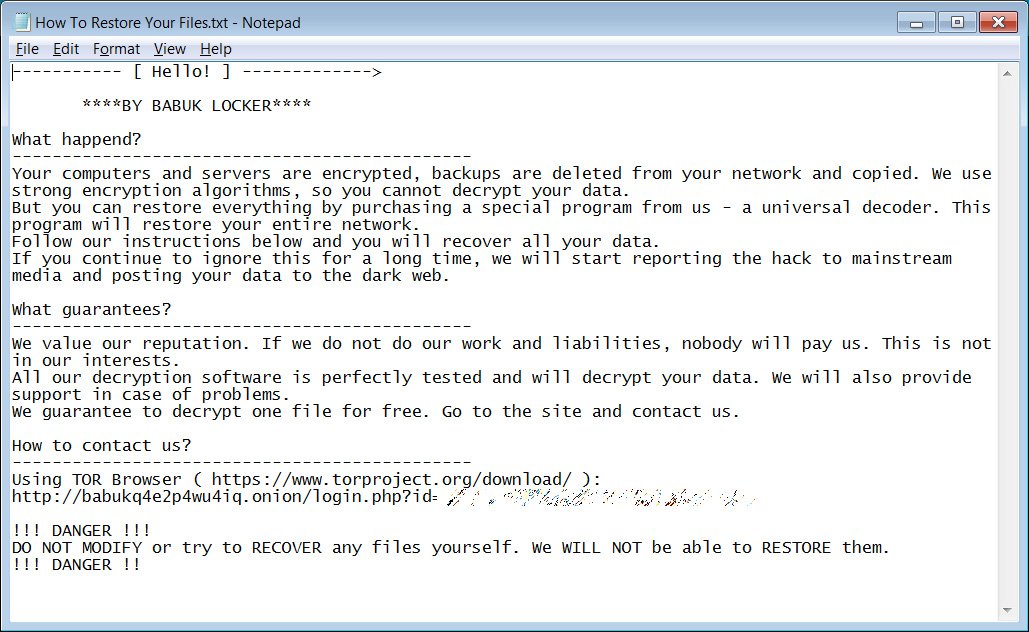

In ogni cartella verrà creata una richiesta di riscatto denominata How To Restore Your Files.txt. Questa richiesta di riscatto contiene informazioni di base su ciò che è accaduto durante l’attacco e un collegamento a un sito Tor dove la vittima può negoziare con gli operatori di ransomware.

Una delle note di riscatto contiene il nome della vittima e collegamenti ad immagini che dimostrano che gli autori della minaccia hanno rubato file non crittografati durante l’attacco.

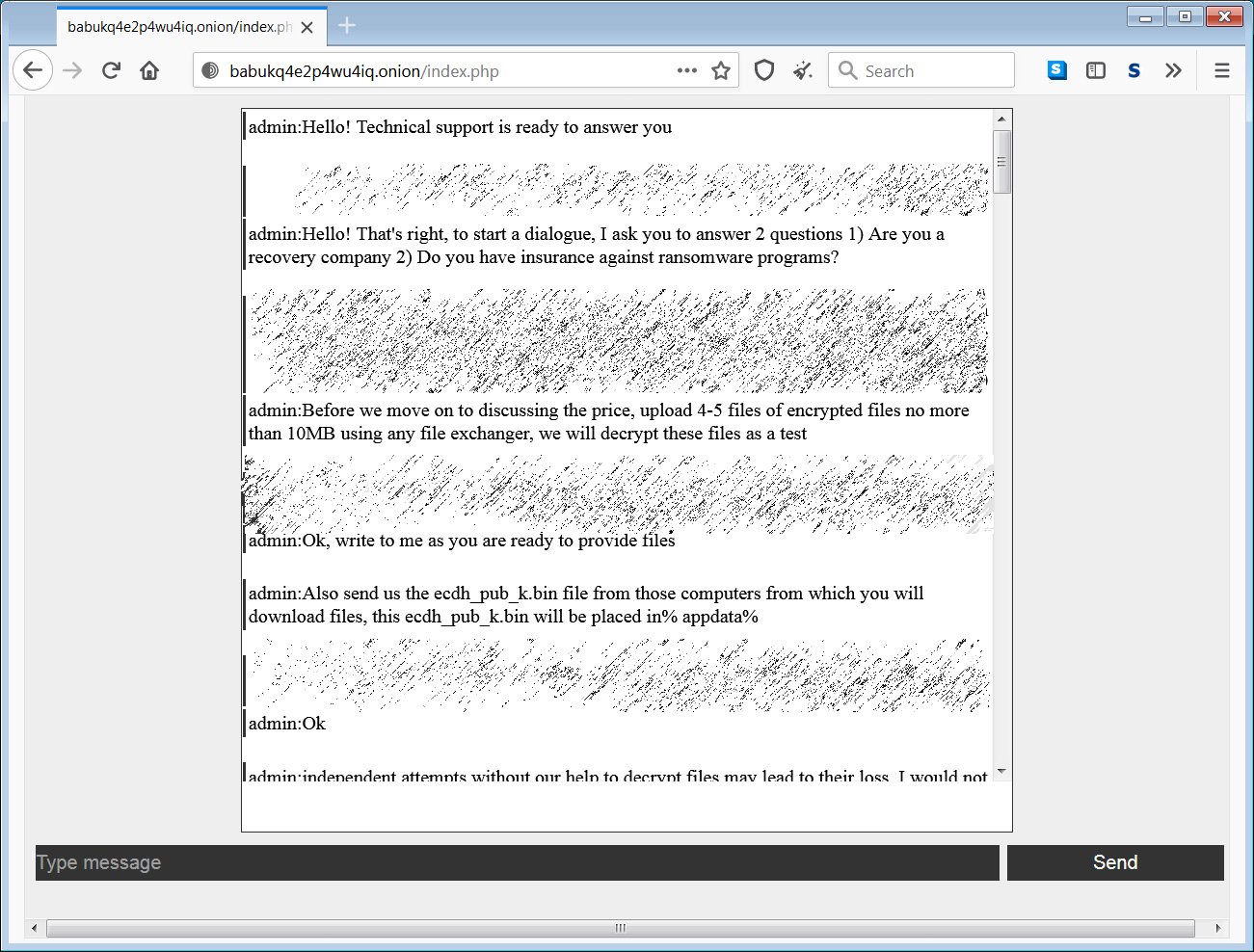

Il sito Babuk Locker Tor non è nulla di che e contiene semplicemente una schermata di chat in cui la vittima può parlare con gli attaccanti e negoziare un riscatto. Come parte del processo di negoziazione, gli operatori di ransomware chiedono alle loro vittime se hanno un’assicurazione informatica e stanno lavorando con una società di recupero da ransomware.

Gli operatori in assistenza del ransomware chiederanno anche alle vittime il file% AppData% \ ecdh_pub_k.bin, che contiene la chiave ECDH pubblica delle vittime che consente agli attaccanti di eseguire la decrittazione di prova dei file della vittima o di fornire un decrittore.

Sfortunatamente, Dong afferma che l’uso da parte del ransomware di ChaCha8 e Diffie-Hellman (ECDH) a curva ellittica rende il ransomware sicuro e non decifrabile gratuitamente.

Utilizzo dei forum per far trapelare i dati rubati

Una tattica ransomware comune consiste nel rubare dati non crittografati da una vittima prima di crittografare i dispositivi della rete. Gli autori delle minacce utilizzano i dati rubati in una strategia di doppia estorsione, in cui minacciano di far trapelare i dati se non viene pagato loro un riscatto.

La maggior parte delle operazioni ransomware che utilizzano questa tattica hanno di solito creano siti ad hoc contenente i dati ransomware resi pubblici.

Tuttavia, Babuk Locker sta attualmente utilizzando un forum di hacker per divulgare i dati rubati. Babuk Locker ha attualmente almeno cinque vittime conosciute da tutto il mondo, tra cui:

- Una società di ascensori e scale mobili

- Un produttore di mobili per ufficio

- Un produttore di parti di automobili

- Un produttore di prodotti per test medici

- Una società di condizionamento e riscaldamento negli Stati Uniti

Almeno una delle vittime ha accettato di pagare il riscatto, di circa 85.000 dollari.

In un post sul forum hacker, il rappresentante di Babuk Locker afferma che presto lanceranno un sito di leak dedicato agli attacchi del ransomware

Problem Solver e Cyber Security Advisor, si occupa di sicurezza informatica e di Ethical Hacking da oltre 20 anni.

Da diversi anni tiene corsi di Ethical Hacking e consapevolezza della sicurezza informatica formando centinaia di persone nell’IT e migliaia di risorse aziendali.

Tre caratteristiche che lo distinguono:

La passione/ossessione per le password

Ha chiamato Hash anche il suo gatto

Il papillon

Colore preferito? Verde, ovviamente!