Cyber News

Rimani aggiornato su tutte le ultime notizie del mondo della Cyber Sicurezza e sulle ultime vulnerabilità.

World Password Day

Intel ha creato World Password Day – il primo Giovedi di maggio (5 maggio) – per affrontare la necessità critica di password solide. E ‘semplice, davvero. La maggior parte dei sistemi operativi offrono un modo semplice per creare e memorizzare le password.

- Pubblicato il Cyber Security, Password

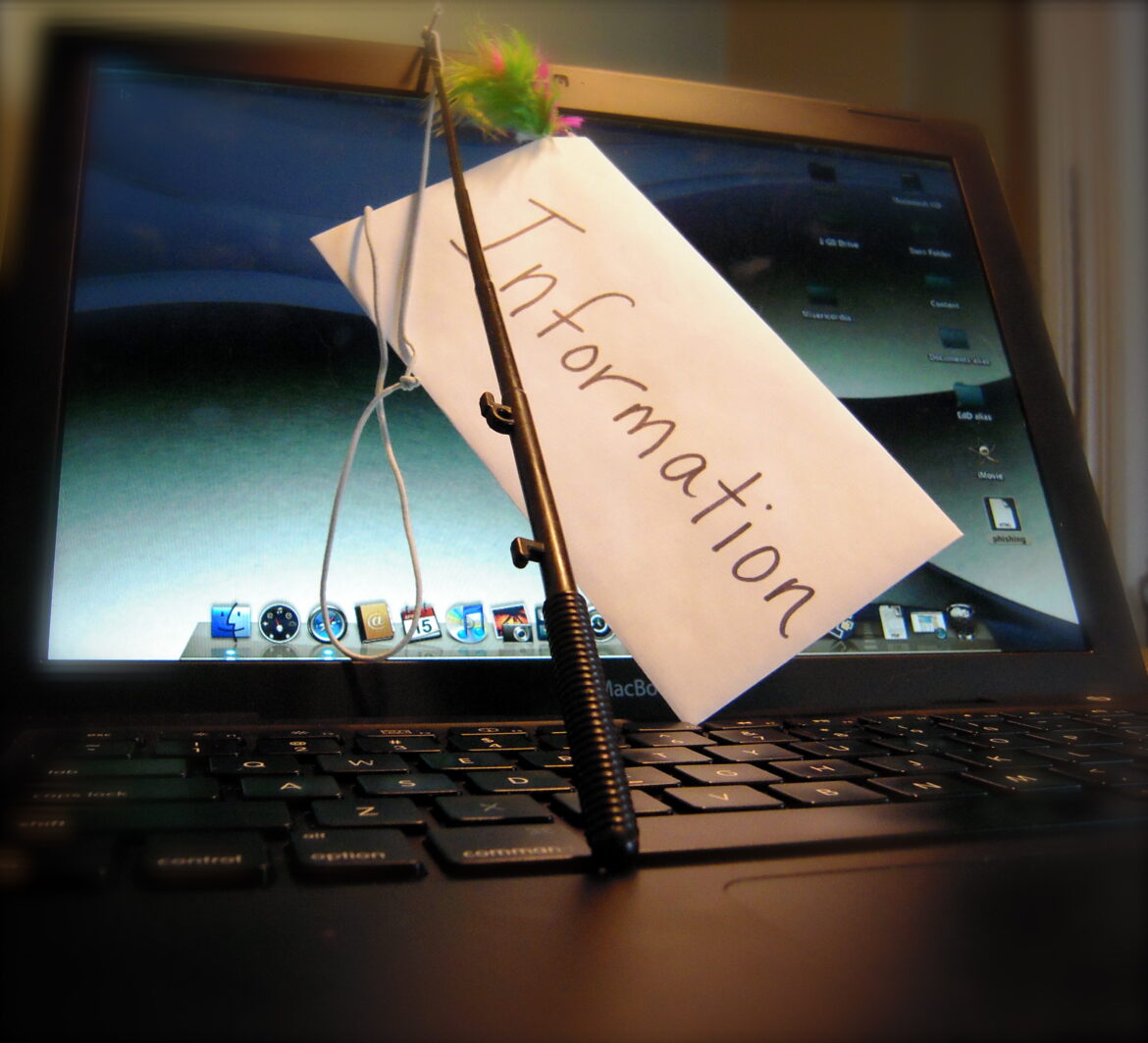

Attacchi “Browser in the Browser”:

nasce una nuova tecnica di phishing

Possiamo fidarci dei browser Web per proteggerci, anche se dicono “https”?.Non con il nuovo attacco BitB, che falsifica le finestre popup SSO per rubare le credenziali di Google, Facebook e Microsoft. È emersa una nuova tecnica utilizzata anche come phishing. Si chiama Browser in the Browser (BITB) ed è quasi impossibile riconoscerla. Il phishing è

- Pubblicato il Cyber Security, Dark Web, HACKER

Meta: il nuovo malware

di info-stealer

È iniziata una campagna spam che distribuisce il nuovo malware META, un nuovo malware di info-stealer che sembra essere sempre sempre più popolare tra i criminali informatici. META, insieme a Mars Stealer e BlackGuard, sono pronti a sostituire Raccoon Stealer dopo la sua momentanea uscita dal mercato a causa della guerra. Si parla di META

- Pubblicato il Cyber Security, Dark Web

Parrot: il servizio di web redirect dannoso infetta

16.500 siti per inviare malware

Un nuovo sistema di traffic direction (TDS) chiamato Parrot si basa su server che ospitano 16.500 siti Web di università, governi locali, piattaforme di contenuti per adulti e blog personali. Parrot è utilizzato per reindirizzare potenziali vittime che corrispondono a un profilo specifico (posizione, lingua, sistema operativo, browser) a risorse online come siti di phishing e

- Pubblicato il Cyber Security

Ospedale Castelluccio al rallentatore dopo un attacco informatico

Corsica: un ospedale al rallentatore dopo un attacco informatico, i “sistemi informativi” paralizzati

- Pubblicato il Cyber Security, Data Leak, Ransomware

Shutterfly rivela la violazione dei dati

dopo l’attacco del ransomware Conti

La piattaforma di vendita di foto online Shutterfly ha rivelato una violazione dei dati che ha esposto le informazioni dei dipendenti dopo che il gruppo hacker ha rubato i dati durante un attacco ransomware Conti. Shutterfly offre servizi legati alla fotografia a consumatori, aziende e istruzione attraverso vari marchi, tra cui Shutterfly.com, BorrowLenses, GrooveBook, Snapfish e

- Pubblicato il Cyber Security

Il ransomware Hive porta il suo encryptor Linux

per VMware ESXi su Rust

Hive, ormai famosa in Italia per aver crittografato e chiesto un riscatto alle Ferrovie dello Stato, ha convertito l’encryptor Linux nel linguaggio di programmazione Rust e ha aggiunto nuove funzionalità per rendere più difficile ai cyber security curiosare nelle negoziazioni per il riscatto. Poiché le aziende diventano sempre più dipendentI dalle macchine virtuali per risparmiare

- Pubblicato il Cyber Security, Dark Web, Data Leak, Ransomware

Anonymous Leak:

10 GB di dati della Nestlé

Il collettivo Anonymous ha pubblicato una dichiarazione martedì sostenendo di aver fatto trapelare oltre 10 GB di dati importanti da Nestlé, tra cui e-mail, password e informazioni sui clienti.

- Pubblicato il Cyber Security, Data Leak, HACKER

Okta conferma che il 2,5% dei clienti colpiti

dall’hacking di gennaio

o dei principali fornitori di sistemi di gestione degli accessi, afferma che il 2,5%, circa 375 clienti, sono stati colpiti da un attacco informatico rivendicato dal gruppo di estorsione dei dati Lapsus$.

- Pubblicato il Cyber Security, HACKER

Lapsus$ prende 37 GB del

codice sorgente di Microsoft

Il gruppo di hacking Lapsus$ afferma di aver fatto trapelare il codice sorgente per Bing, Cortana e altri progetti rubati dal server Azure DevOps interno di Microsoft.

- Pubblicato il Cyber Security, HACKER

Microsoft conferma la violazione

dal gruppo di estorsione Lapsus$

Microsoft ha confermato che uno dei suoi dipendenti è stato compromesso dal gruppo di hacking Lapsus$, consentendo agli attori delle minacce di accedere e rubare parti del loro codice sorgente.

- Pubblicato il Cyber Security, HACKER

Samsung conferma che gli hacker hanno rubato

il codice sorgente dei dispositivi Galaxy

Samsung Electronics ha confermato che la sua rete è stata violata e gli hacker hanno rubato informazioni riservate, incluso il codice sorgente presente negli smartphone Galaxy. Il gruppo di estorsioni di dati Lapsus$ ha affermato di aver rubato 190 GB di archivi da Samsung Electronics. Meno di una settimana fa lo stesso gruppo ha rilasciato 20 GB