Attenzione utenti di Microsoft 365! Un recente problema di sicurezza sta causando qualche grattacapo agli utilizzatori di Exchange Online. Vediamo insieme di cosa si tratta e come gestirlo al meglio.

Il problema: Exchange Online e le immagini “sospette”

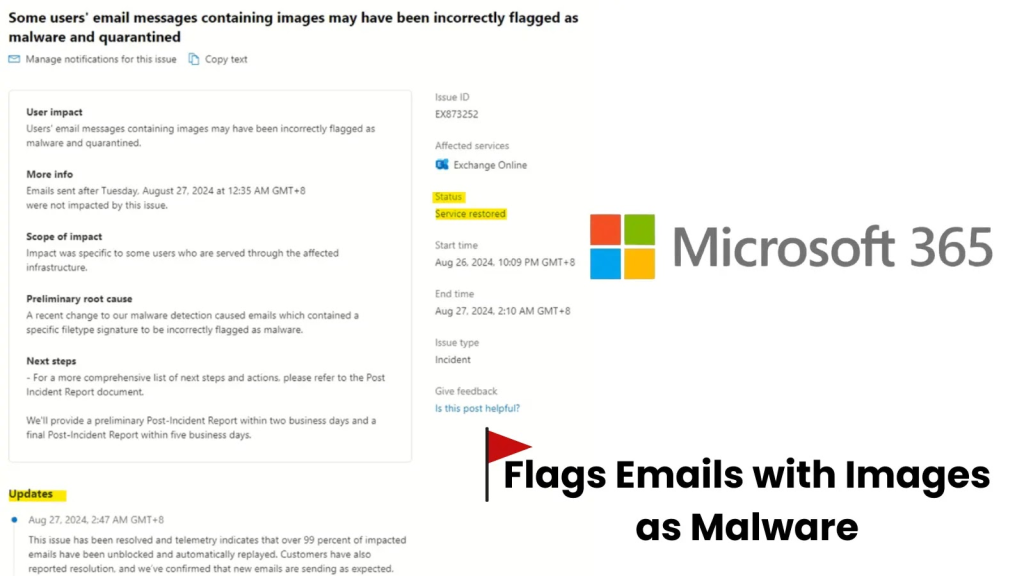

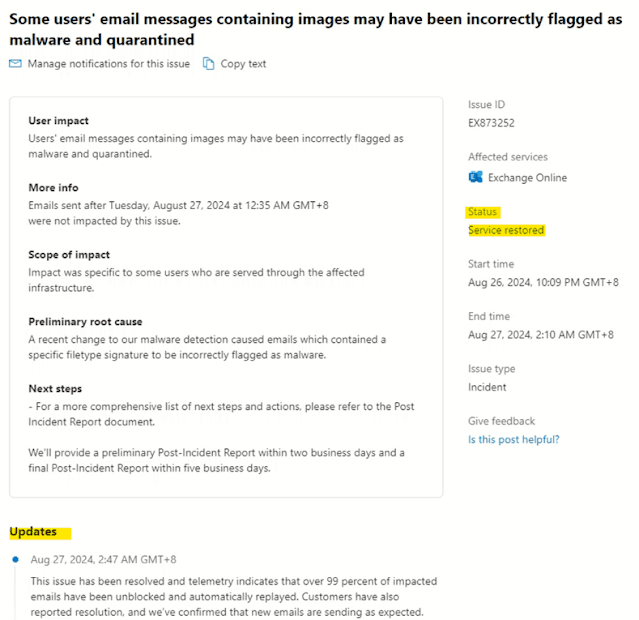

Microsoft ha recentemente riconosciuto un problema che sta affliggendo il suo servizio Exchange Online. Alcuni messaggi email contenenti immagini vengono erroneamente contrassegnati come malware e automaticamente messi in quarantena. Questo inconveniente, identificato con il codice EX873252, è stato classificato come un “incidente di degradazione del servizio”.

Approfondimento tecnico: Falsi positivi nella detection del malware

Questo è un classico esempio di falso positivo nell’ambito della sicurezza informatica. I sistemi di rilevamento del malware, in questo caso, sono diventati eccessivamente sensibili, identificando erroneamente contenuti legittimi come potenziali minacce.

L’impatto: Comunicazioni interrotte e workflow compromessi

L’effetto di questo problema non è da sottovalutare. Immaginate di inviare un’email importante con un’infografica allegata, solo per scoprire che non è mai arrivata a destinazione perché messa in quarantena. Questo sta causando interruzioni significative nelle comunicazioni aziendali, colpendo sia le email in entrata che quelle interne all’organizzazione.

Pillola informativa: Tipi di email colpite

Il problema sembra essere particolarmente diffuso per:

- Email con firme contenenti immagini

- Risposte o inoltri di email precedentemente esterne

- Email con allegati grafici o fotografici

La risposta di Microsoft: Indagini in corso

Microsoft ha prontamente riconosciuto il problema e ha avviato le indagini. L’azienda sta analizzando la telemetria del servizio per identificare la causa radice e sviluppare un piano di risoluzione.

Approfondimento tecnico: Analisi della telemetria

La telemetria del servizio fornisce dati dettagliati sulle prestazioni e il comportamento del sistema. Analizzando questi dati, i tecnici Microsoft possono identificare anomalie o cambiamenti recenti che potrebbero aver causato il problema.

Misure correttive: Sblocco delle email legittime

Come prima misura correttiva, Microsoft ha iniziato a implementare procedure per sbloccare le email legittime erroneamente messe in quarantena. È in corso un processo di “replay” per reinviare le email impattate alle caselle di posta degli utenti.

Pillola informativa: Processo di replay

Il replay delle email coinvolge la ri-elaborazione dei messaggi attraverso i sistemi di filtraggio, questa volta con regole aggiornate per evitare falsi positivi.

Consigli pratici per gli utenti

- Monitoraggio attivo: Tenete d’occhio la cartella spam/quarantena per eventuali messaggi legittimi bloccati.

- Comunicazione alternativa: Per messaggi urgenti, considerate l’uso di canali alternativi come piattaforme di messaggistica aziendale.

- Backup dei contenuti importanti: Salvate sempre una copia locale delle email e degli allegati critici.

- Aggiornamenti regolari: Seguite gli aggiornamenti ufficiali di Microsoft (@MSFT365Status su Twitter) per le ultime novità sul problema.

- Reportistica: Segnalate eventuali falsi positivi al vostro reparto IT o direttamente a Microsoft per aiutare a migliorare il sistema di rilevamento.

Lezioni di cybersicurezza

Questo incidente ci ricorda l’importanza di un approccio equilibrato alla sicurezza informatica. Sistemi troppo aggressivi possono ostacolare la produttività tanto quanto sistemi troppo laschi possono compromettere la sicurezza.

Approfondimento: Bilanciare sicurezza e usabilità

Le organizzazioni devono costantemente calibrare i loro sistemi di sicurezza per trovare il giusto equilibrio tra protezione e funzionalità. Questo incidente di Microsoft 365 è un esempio perfetto di come un eccesso di zelo nella sicurezza possa avere conseguenze indesiderate.

Ricordate: la sicurezza informatica è un processo continuo di apprendimento e adattamento. Restate vigili, ma anche flessibili e pronti ad adattarvi quando le cose non vanno come previsto!

Maestro del Caos Digitale e Guardiano del Cyberspazio, naviga nel mare oscuro della sicurezza informatica da oltre vent’anni, armato di codice e un irresistibile papillon.

Con la precisione di un bisturi e l’umorismo di un hacker, ha trasformato centinaia di “comuni mortali IT” in veri e propri ninja dell’Ethical Hacking. La sua missione? Insegnare l’arte della difesa digitale a migliaia di ignare risorse aziendali, un firewall alla volta.

Tre segreti che lo rendono un unicorno nel mondo cyber:

Ha una relazione quasi ossessiva con le password. Alcuni collezionano francobolli, lui colleziona hash crittografici.

Il suo gatto si chiama Hash. Sì, come l’algoritmo. No, non miagola in binario (ancora).

Indossa sempre un papillon, perché chi ha detto che non si può hackerare con stile?

Se lo cercate, seguite la scia di bit verdi: è il suo colore preferito. Perché anche nel mondo digitale, è sempre primavera per la sicurezza!