Gli esperti di Check Point Research (CPR) hanno individuato un malware economico, soprannominato XLoader, variante di Formbook, che è stato aggiornato per colpire sia i PC Windows che macOS.

XLoader è una variante molto economica che si basa sul popolare malware Formbook Windows.

FormBook è un malware per il furto di dati che viene utilizzato nelle campagne di spyware in grado di estrarre dati da sessioni HTTP, registrazione dei tasti, furto di contenuti negli appunti.

FormBook può anche ricevere comandi da un server di command-and-control (C2) per eseguire molte attività dannose, come il download di più payload. E’ stato messo in vendita da luglio ed il suo costo varia da $ 29 a settimana fino a un pacchetto “pro” completo a $ 299. I clienti pagano per l’accesso alla piattaforma e generano i loro file eseguibili come servizio.

Il malware è stato ritirato dalla vendita nel 2017, ma ha continuato ad infettare i sistemi in tutto il mondo. Nel marzo 2020, MalwareHunterTeam ha scoperto una campagna a tema Coronavirus (COVID-19) che distribuiva un downloader di malware contenente il Trojan FormBook.

Il team Check Point Research, partner storico di Euro Informatica e Cyberteam, sta monitorando XLoader da quando è apparso per la prima volta nel panorama delle minacce a febbraio. XLoader prende in prestito la base del codice di Formbook, ma include anche importanti miglioramenti, come la capacità di compromettere i sistemi macOS.

“Il 6 febbraio 2020 è iniziata una nuova era: l’era del successore di Formbook chiamato XLoader. In questo giorno, XLoader è stato messo in vendita”. afferma il rapporto pubblicato da CheckPoint.“Il 20 ottobre 2020, XLoader è stato offerto in vendita sullo stesso forum utilizzato per la vendita di Formbook.”

Il vettore di attacco è rappresentato da messaggi di phishing, gli aggressori sfruttano le e-mail contraffatte utilizzando documenti di Microsoft Office come allegati.

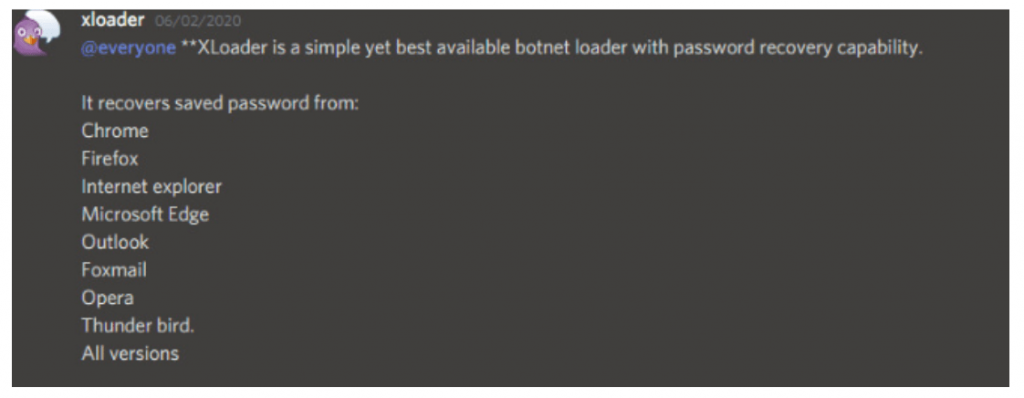

XLoader viene offerto ai clienti attraverso un classico modello Malware-as-a-Service, il suo venditore non vende l’intera fonte ma affitta solo il malware. Non è chiaro se il venditore sia l’autore di Formbook, noto come ng-Coder, ma gli esperti hanno trovato prove di una connessione tra i due attori, come un messaggio da xloader a ng-Coder che dice “Grazie per l’aiuto” :

“Il malware ora presenta un modello economico più redditizio per gli autori rispetto a Formbook. I clienti possono acquistare il malware solo per un tempo limitato e possono utilizzare solo un server fornito dal venditore; nessun codice sorgente del pannello viene più venduto. Pertanto, viene utilizzato uno schema “Malware-as-a-Service”. L’infrastruttura C&C centralizzata consente agli autori di controllare il modo in cui il malware viene utilizzato dai clienti”. continua il rapporto.

Di seguito l’offerta del venditore:

| Pacchetto | Prezzo |

| Windows, eseguibile, 1 mese | $ 59 |

| Windows, eseguibile, 3 mesi | $129 |

| macOS, Mach-O, 1 mese | $49 |

| macOS, Mach-O, 3 mesi | $ 99 |

Tra il 1 dicembre 2020 e il 1 giugno 2021, i ricercatori hanno visto richieste Formbook/XLoader da ben 69 paesi, la maggior parte dei quali dagli Stati Uniti (53%).

Per evitare il rilevamento, il malware utilizza una rete C2 estesa. Solo 1.300 dei quasi 90.000 domini utilizzati nella comunicazione di rete sono veri server C2. I restanti 88.000 domini sono siti legittimi, tuttavia il malware invia anche loro traffico dannoso. Questa tecnica mira a complicare il lavoro delle agenzie di cybersecurity per tenere traccia dei veri server C&C.

La nuova funzionalità implementata in XLoader e il suo prezzo contenuto dimostrano che il malware MacOS sta diventando un obiettivo privilegiato dell’ecosistema del crimine informatico.

Cyberteam by Euro Informatica, grazie alla sua collaborazione storica con Check Point, è in grado di agire prontamente sulle aziende clienti appena una nuova minaccia viene scoperta. Organizza anche percorsi formativi ed informativi per rendere consapevoli i dipendenti aziendali e insegnargli come riconoscere email di phishing.

Blue Team Inside, si occupa di sicurezza informatica da più di 5 anni, con un occhio di riguardo alla difesa.

Una Padawan Etichal pronta a difendere l’anello più debole della catena…

Attenzione a non sottovalutarla, se finite vittima di una sua campagna di Spear Phishing non potrete scampare.

Tre caratteristiche che la distinguono:

La precisione

Sempre alla ricerca di imparare cose nuove

La sua auto…comprensiva di antenna

Colore preferito? Verde, ovviamente!