Disponibili da sabato sera sul sito di LockBit 2.0 migliaia di file sottratti all’Ulss6 Euganea, compresi referti medici, cartelle, dati ed esiti tamponi. L’azienda minimizza, ma la questione e la violazione sono, come sempre, gravissime.

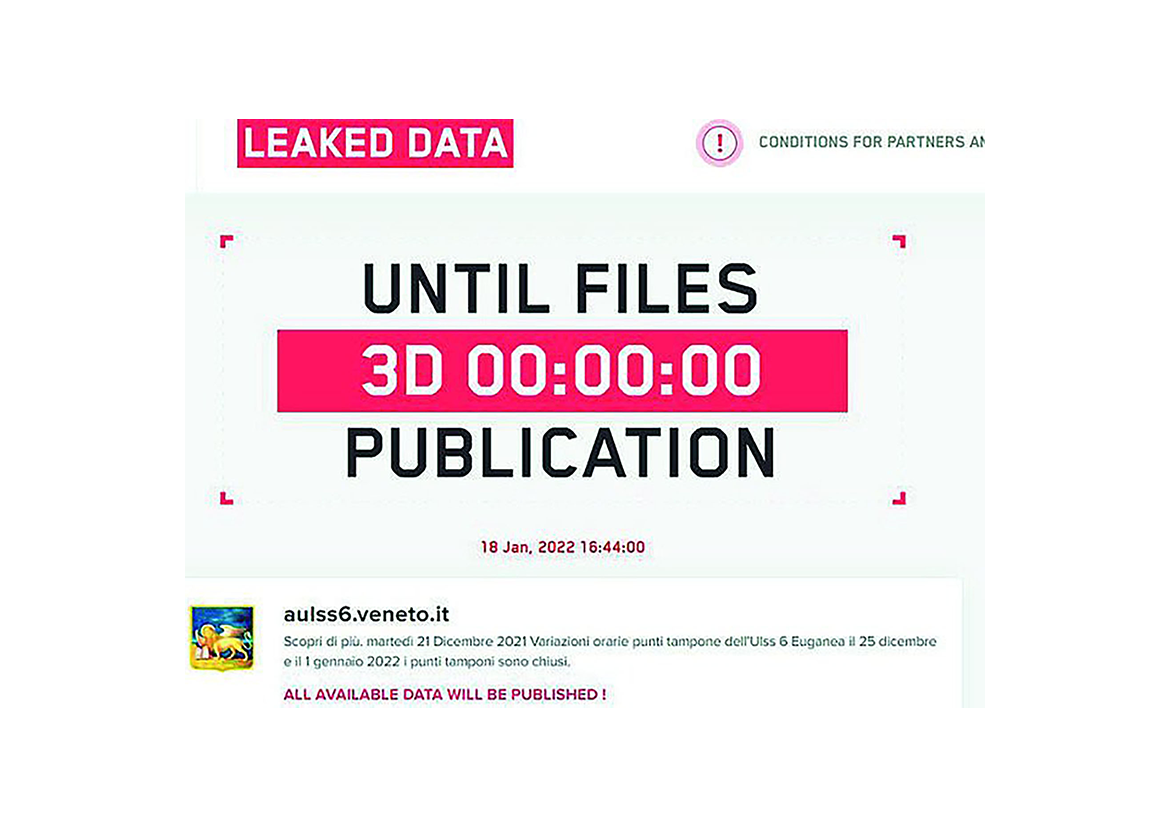

La scadenza del countdown era fissata per le 23.30 del 15 gennaio, tuttavia il gruppo cybercriminale LockBit 2.0 aveva deciso di concedere alla ULSS6 Euganea di Padova qualche giorno in più per fermare la diffusione dei dati che erano stati sottratti durante l’attacco hacker di inizio dicembre, cosa che hanno poi ritrattato molto probabilmente di fronte al fatto che la Ulss6 da sempre ha sostenuto che non avrebbe sborsato un soldo.

«La nostra task force che non ha mai smesso di monitorare la situazione, elemento che ha permesso di intercettare la pubblicazione, sta analizzando e incrociando i dati».

ULSS6 Euganea

La ULSS6 non ha poi pagato e, come è successo con la SIAE, anche in questo caso i dati sono stati resi pubblici e sono consultabili da tutti coloro che sanno dove cercarli e sanno come “leggerli”, per un totale di 9.346 file, suddivisi in 51 cartelle. Le cartelle pubblicate riguardano la singola struttura ospedaliera di Schiavonia.

In data 16 gennaio l’Ulss 6 Euganea ha diramato il seguente comunicato stampa:

“In merito all’attacco informatico subito il 3 dicembre scorso l’Azienda Ulss 6 Euganea informa che i criminali, differentemente da quanto annunciato sul web con il rinvio di tre giorni dell’ultimatum, alle 23.20 di sabato 15 gennaio hanno attuato ciò che avevano minacciato. Ricordiamo che l’Azienda Ulss 6 ha prontamente messo in atto specifiche azioni per ricostruire i fatti e identificare eventuali minacce latenti e rimuovere componenti potenzialmente compromesse.

Fino ad oggi non sussisteva alcuna certezza che i malviventi fossero riusciti a venire in possesso di informazioni, in che quantità e il loro genere. I criminali avevano avanzato una richiesta di riscatto in denaro in cambio della non pubblicazione delle informazioni a loro dire sottratte all’Azienda Ulss 6. Tentativo estorsivo prontamente denunciato alle forze dell’ordine e alla Procura della Repubblica.

L’Azienda Ulss 6 è sempre rimasta in possesso del 100% dei dati e questo ha permesso, compatibilmente con le tempistiche volte a verificare la sicurezza dei servizi via via rimessi in funzione, di riattivare nel più breve tempo possibile l’operatività e i servizi per gli utenti. La task force dell’Azienda Ulss 6, nel pieno rispetto delle indagini in corso, è al lavoro per valutare entità e tipologia dei dati pubblicati.

Si ricorda che le informazioni comparse sul dark web sono altresì frutto di attività illegale e dunque chiunque intendesse consultarle o utilizzarle commetterebbe un reato. Si confida che le indagini permettano di individuare gli autori di questa azione criminale. Il confronto e lo scambio di informazioni con la Procura della Repubblica e il Garante per la protezione dei dati personali è costante.

Si precisa che le uniche informazioni attendibili sulla vicenda sono quelle trasmesse da organi pubblici e che i dati, pur pubblicati, non sono accessibili a qualsiasi tipologia di utenza ma raggiungibili solamente da operatori informatici con competenze tecniche specifiche e peculiari.“

«Siamo a disposizione dei nostri utenti e confidiamo che le indagini di Procura e forze dell’ordine, che ringraziamo per il supporto, permettano di individuare e fermare questi criminali».

Direttore Generale Paolo Fortuna

Certo, aprire un database Microsoft o SQLite non è come visualizzare un file PDF ma chiunque voglia sfruttare questi dati per operazioni di phishing mirate, per semplice vendetta o per altri scopi sicuramente è in grado di leggerli. Sono database. Inoltre si parla di 9346 files ma tra questi files sono presenti anche database contenenti migliaia di record.

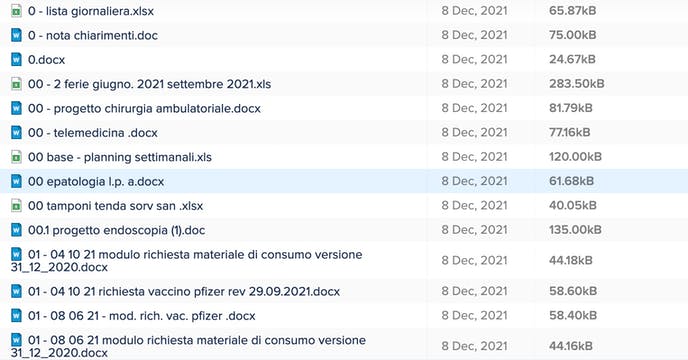

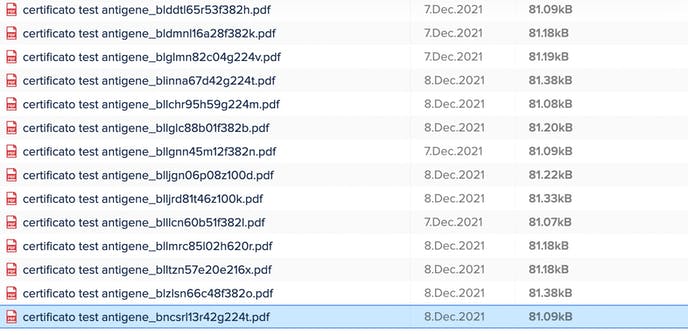

I file estorti

Come abbiamo detto sono 9.346 file suddivisi in 51 cartelle i file estorti alla Ulss 6 Euganea. E basta dare una semplice occhiata ai nomi dei documenti, presenti in diverse estensioni, per capire che al loro interno sono contenuti dati sensibili: si va dagli esiti dei tamponi molecolari alle informazioni sugli stipendi e i turni del personale medico-sanitario, ma si trovano anche referti medici ed elenchi di esami (ognuno dei quali ovviamente associati ai pazienti interessati, dei quali sono presenti tutti i dati anagrafici) nonché denunce di violenza presentate da persone presentatesi al pronto soccorso dopo aver subito aggressioni, in alcuni casi anche da familiari.

Questi file sono accessibili a tutti inserendo semplicemente il link sulla barra degli indirizzi del browser che rimanda a un sito da cui si può scaricare liberamente una cartella compressa di 47,2 megabyte.

Un enorme database per il quale serve comunque concatenare un po’ di dati: sono presenti, ad esempio, i file dati Microsoft SQL Server con i riferimenti alle radiografie DICOM, lo storico, dati che possono essere incrociati tra di loro con le opportune chiavi ricostruendo parte di quell’infrastruttura che viene solitamente richiamata dai terminali dell’ospedale.

Conclusione

Il comunicato dell’Azienda Ulss 6 Euganea sembra affrontare la cosa come se fosse la normalità. Ma situazioni del genere non devono affatto succedere: è vero che esistono i cyber criminali, ma esistono anche la difese e la competenza nel difendersi. Gli attacchi di questo tipo sono spesso “pesca a strascico” e finisce nella rete chi abbocca all’amo. I cittadini dovrebbero avere la certezza che i propri dati sensibili siano custoditi con la migliore efficienza possibile, con l’utilizzo di strumenti adeguati e con percorsi formativi di consapevolezza informatica per i collaboratori.

Blue Team Inside, si occupa di sicurezza informatica da più di 5 anni, con un occhio di riguardo alla difesa.

Una Padawan Etichal pronta a difendere l’anello più debole della catena…

Attenzione a non sottovalutarla, se finite vittima di una sua campagna di Spear Phishing non potrete scampare.

Tre caratteristiche che la distinguono:

La precisione

Sempre alla ricerca di imparare cose nuove

La sua auto…comprensiva di antenna

Colore preferito? Verde, ovviamente!