Ehi tu, sì proprio tu che stai leggendo! Pensavi che i tuoi server virtuali fossero al sicuro? Ripensaci, perché c’è una nuova banda di pirati digitali in città, e non sono qui per vendere rum contraffatto.

Il Bottino: VMware ESXi

I nostri “amici” del gruppo BlackByte hanno deciso di fare un upgrade dal classico phishing al ben più sofisticato “hypervisor fishing”. Il loro obiettivo? Quel gioiellino di VMware ESXi che custodisci gelosamente nel tuo data center.

La Vulnerabilità: CVE-2024-37085

Immagina di avere una porta blindata e scoprire che qualcuno ha lasciato la chiave sotto lo zerbino. Ecco, è più o meno quello che è successo con la vulnerabilità CVE-2024-37085. Questa falla permette ai nostri “simpatici” hacker di bypassare l’autenticazione su sistemi VMware ESXi collegati a un dominio Active Directory.

Pillola Tecnica: La vulnerabilità sfrutta un difetto nel processo di autenticazione quando ESXi si interfaccia con Active Directory, permettendo la creazione non autorizzata di gruppi amministrativi.

L’Attacco: Un Piano Degno di Ocean’s Eleven

- Accesso Iniziale: Come dei moderni scassinatori, si procurano credenziali VPN valide. Probabilmente non hanno nemmeno bisogno di George Clooney per questo.

- Escalation dei Privilegi: Compromettono gli account Domain Admin. È come ottenere le chiavi del regno, ma senza dover sposare la principessa.

- La Mossa Geniale: Creano un gruppo “ESX Admins” in Active Directory e ci aggiungono i loro account. È come nominare se stessi capitani della nave mentre il vero capitano dorme.

- Accesso Totale: Grazie alla vulnerabilità, ottengono accesso amministrativo completo agli hypervisor ESXi. Ora sono i re del castello virtuale.

- Ransomware Party: Deployano il ransomware BlackByte, che si diffonde come un virus durante una convention di no-vax.

Approfondimento Tecnico: Il Ransomware BlackByte

Il ransomware BlackByte è come quel ospite indesiderato che non solo si autoinvita alla festa, ma porta anche i suoi amici. Ecco alcune delle sue “simpatiche” caratteristiche:

- Aggiunge l’estensione “.blackbytent_h” ai file crittografati. Perché apparentemente “.encrypted” era troppo mainstream.

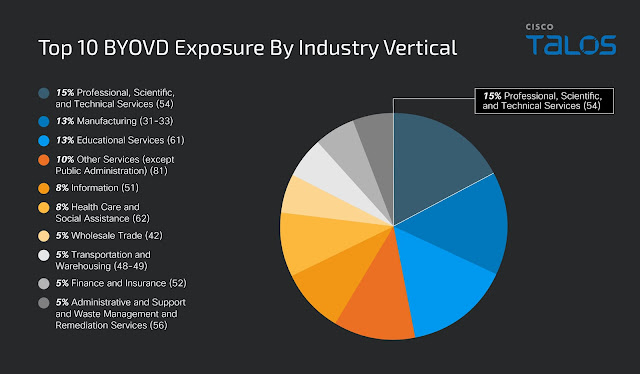

- Utilizza la tecnica BYOVD (Bring Your Own Vulnerable Driver). Sì, portano i propri driver vulnerabili, come se fossero bottiglie a una festa BYOB.

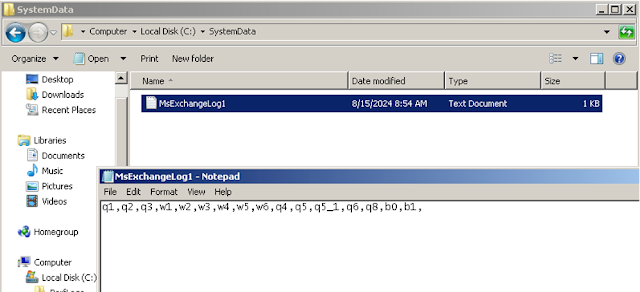

- Opera principalmente dalla directory “C:\SystemData”. Perché nascondersi in piena vista è sempre una mossa intelligente, vero?

Consiglio dell’Hacker Etico: Se vedi file sospetti in “C:\SystemData”, specialmente un “MsExchangeLog1.log” pieno di “q”, “w” e “b”, non è il tuo gatto che cammina sulla tastiera. È ora di staccare la spina e chiamare i rinforzi!

Consigli per Non Finire come un Pesce in Barile

- Patchare, Patchare, Patchare: Aggiorna i tuoi sistemi VMware ESXi alla versione 8.0 U3 o successiva. È come mettere un lucchetto nuovo su una porta già forzata, ma ehi, meglio tardi che mai!

- Segmentazione di Rete: Isola i sistemi critici come se fossero i tuoi vicini rumorosi. Meno connessioni hanno con il mondo esterno, meglio è.

- Monitoraggio Paranoico: Tieni d’occhio la creazione di gruppi sospetti in Active Directory. Se vedi un gruppo chiamato “Totally_Not_Hackers”, potresti avere un problema.

- Backup, Backup e ancora Backup: Fai backup come se la tua vita dipendesse da questo. Perché, in effetti, la vita della tua azienda potrebbe dipenderne.

- Educazione Continua: Insegna ai tuoi dipendenti a essere paranoici quanto te. Un corso di “Come Non Cliccare su Link Sospetti 101” dovrebbe essere obbligatorio.

Conclusione

Ricorda, la sicurezza informatica è come un gatto e un topo, solo che il topo ha un computer quantistico e il gatto sta ancora cercando di capire come funziona la sua lettiera automatica. Stai all’erta, aggiorna i tuoi sistemi, e per l’amor del cielo, smetti di usare “password123” come password!

E se pensi che tutto questo sia troppo complicato, ricorda: c’è sempre l’opzione di tornare alle lavagne e ai piccioni viaggiatori. Almeno quelli non possono essere hackerati… ancora.

Maestro del Caos Digitale e Guardiano del Cyberspazio, naviga nel mare oscuro della sicurezza informatica da oltre vent’anni, armato di codice e un irresistibile papillon.

Con la precisione di un bisturi e l’umorismo di un hacker, ha trasformato centinaia di “comuni mortali IT” in veri e propri ninja dell’Ethical Hacking. La sua missione? Insegnare l’arte della difesa digitale a migliaia di ignare risorse aziendali, un firewall alla volta.

Tre segreti che lo rendono un unicorno nel mondo cyber:

Ha una relazione quasi ossessiva con le password. Alcuni collezionano francobolli, lui colleziona hash crittografici.

Il suo gatto si chiama Hash. Sì, come l’algoritmo. No, non miagola in binario (ancora).

Indossa sempre un papillon, perché chi ha detto che non si può hackerare con stile?

Se lo cercate, seguite la scia di bit verdi: è il suo colore preferito. Perché anche nel mondo digitale, è sempre primavera per la sicurezza!