T-Mobile ha confermato che gli hacker hanno violato i loro server in un recente attacco, ma continuano ad indagare per scoprire se i dati dei clienti siano stati rubati (data breach).

Domenica 15 agosto è emersa la notizia che un hacker stava vendendo i presunti dati personali di circa 100 milioni di clienti T-Mobile dopo aver violato i server contenenti i database gestiti dalla rete mobile. Questi dati personali includono anche numeri IMSI, numeri IMEI, numeri di telefono, nomi di clienti, PIN di sicurezza, numeri di previdenza sociale, numeri di patente di guida e data di nascita.

Questi dati sono stati rubati circa due settimane fa e contengono dati dei clienti che risalgono anche al 2004.

T-Mobile conferma che i server sono stati hackerati

T-Mobile ha poi confermato come alcuni dei suoi server siano stati violati ma che continuano ad indagare per scoprire se sia stato effettuato veramente l’accesso ai dati dei clienti.

“Abbiamo lavorato 24 ore su 24 per indagare sulle affermazioni secondo cui i dati di T-Mobile potrebbero essere stati accessibili illegalmente. Prendiamo molto sul serio la protezione dei nostri clienti e stiamo conducendo un’analisi approfondita insieme agli esperti di digital forensics per comprendere la validità di queste notizie e ci stiamo coordinando con le forze dell’ordine.

Abbiamo stabilito che si è verificato un accesso non autorizzato ad alcuni dati di T-Mobile, tuttavia non abbiamo ancora determinato se siano coinvolti i dati personali dei clienti. Siamo fiduciosi che il punto di ingresso utilizzato per ottenere l’accesso sia stato chiuso e stiamo continuando la nostra approfondita revisione tecnica della situazione nei nostri sistemi per identificare la natura di qualsiasi dato a cui sia stato effettuato l’accesso illegale. Questa indagine richiederà del tempo, ma stiamo lavorando con il massimo grado di urgenza. Fino a quando non avremo completato questa valutazione non potremo confermare il numero di record interessati o la validità delle dichiarazioni fatte da altri.

Comprendiamo che i clienti avranno domande e dubbi e risolverli è di fondamentale importanza per noi. Una volta che avremo una comprensione più completa e verificata di ciò che è accaduto, comunicheremo in modo proattivo con i nostri clienti e altre parti interessate.” – T-Mobile.

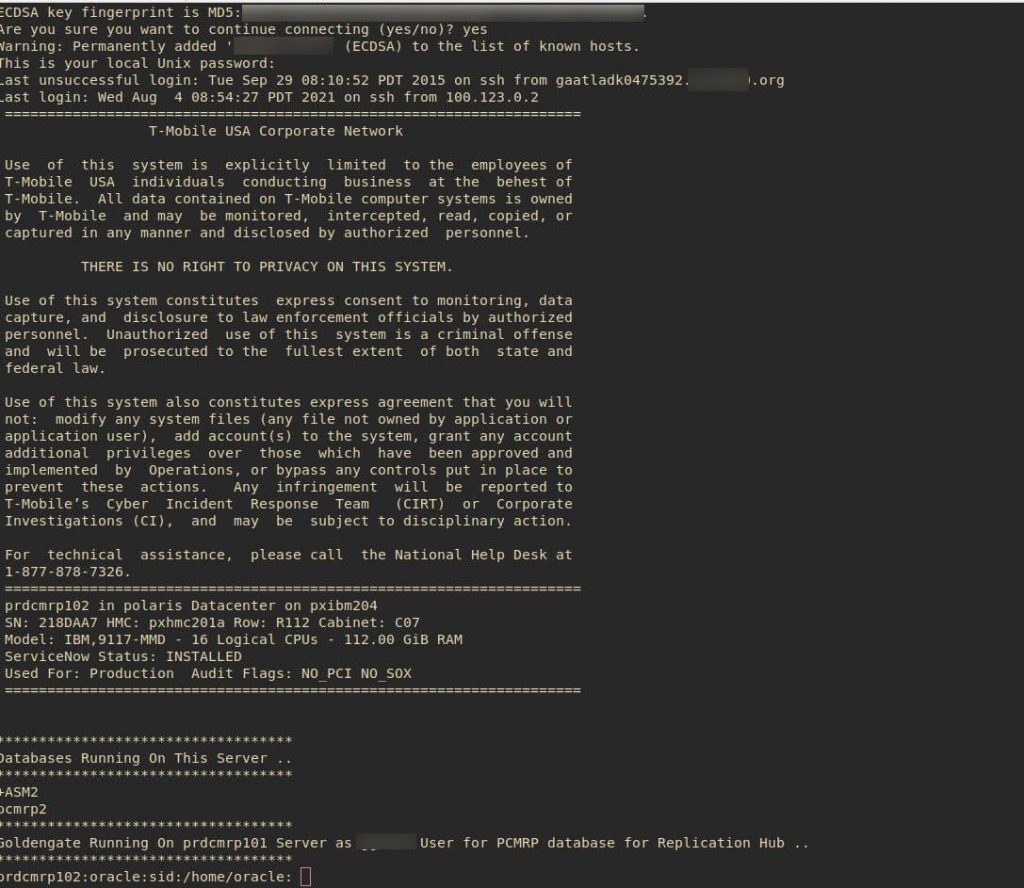

Mentre T-Mobile continua le sue indagini, le schermate dei database e dei server rubati a cui hanno accesso gli hacker confermano il data breach.

Uno screenshot mostra gli hacker che si connettono ad un server di database Oracle tramite SSH sulla rete del data center interno dell’azienda.

Se venisse rivelato che i dati dei clienti sono stati rubati durante l’attacco, come previsto, si tratterà di una violazione significativa poiché gli hacker avranno informazioni sufficienti per tentare attacchi di scambio di SIM.

Utilizzando questi attacchi, gli aggressori possono trasferire un numero di telefono sui propri dispositivi per ricevere richieste di reimpostazione della password e autenticazione a più fattori (MFA) che potrebbero consentire loro di violare altri account appartenenti al cliente.

Questa sarebbe la sesta violazione dei dati subita da T-Mobile negli ultimi quattro anni:

- Nel 2018: gli hacker hanno avuto accesso alle informazioni di milioni di clienti T-Mobile.

- Nel 2019: sono stati esposti i dati dei clienti prepagati T-Mobile.

- Nel marzo 2020: gli hacker hanno avuto accesso agli account di posta elettronica dei dipendenti di T-Mobile.

- Nel dicembre 2020: gli hacker hanno ottenuto l’accesso alle informazioni di rete proprietarie del cliente (CPNI) esposte.

- Nel febbraio 2021: gli hacker hanno ottenuto l’accesso ad un’applicazione T-Mobile interna per colpire fino a 400 clienti nei tentativi di attacco di scambio di SIM.

Cosa dovrebbero fare i clienti di T-Mobile?

La miglior cosa da fare per i clienti di T-Mobile è partire dal presupposto che i loro dati siano stati esposti. Dovrebbero quindi stare molto attenti a e-mail o SMS sospetti che fingono di provenire da T-Mobile.

Nel caso in cui si ricevano SMS o e-mail sospette da parte di T-Mobile è assolutamente importante non cliccare sui link incorporati poiché gli hacker potrebbero utilizzarli per raccogliere ulteriori credenziali dei clienti stessi.

Cosa fare se la tua azienda cade in un data breach?

L’Europa è uno dei paesi migliori riguardo alla legge sulla privacy.

Grazie al GDPR gli utenti finali sono molto tutelati e, in casi come questi, le aziende hanno l’obbligo di seguire precise linee guide, come ad esempio l’obbligo di avvisare il Garante della Privacy entro 72 ore dal momento in cui si è venuti a conoscenza del data breach ed avvisare tempestivamente anche tutti i diretti interessati così da non farli cascare in ulteriori trappole come riportato sopra.

Cosa proteggersi da un attacco hacker ed evitare i data breach?

E’ ovvio che l’unica soluzione per non cadere in un data breach sia quella di evitare di permettere ad un hacker di violare il database.

Cosa facile a dirsi, ma più difficile a farsi.

Gli hacker utilizzano migliaia di strumenti e conoscenze per poter attaccare sistemi e reti.

Potrebbero entrare attraverso il computer di un dipendente, come successo alla Regione Lazio, attraverso una vulnerabilità nei sistemi o nella rete, come successo ad Accenture, o grazie ad errori umani come l’uso delle password deboli o riutilizzate.

L’unica soluzione quindi è la prevenzione e la protezione.

Cyberteam offre soluzioni a 360° per proteggere le aziende: come la ricerca di vulnerabilità in reti e sistemi e la consapevolezza dei dipendenti su come il proprio comportamento e le proprie scelte potrebbero essere vettori di attacchi. Ancor di più grazie al servizio di Penetration Testing che permette di avere una fotografia dello stato di esposizione dei propri sistemi a tutte le vulnerabilità note.

Dai un’occhiata a tutti i servizi che Cyberteam offre e contattaci per maggiori informazioni.

Blue Team Inside, si occupa di sicurezza informatica da più di 5 anni, con un occhio di riguardo alla difesa.

Una Padawan Etichal pronta a difendere l’anello più debole della catena…

Attenzione a non sottovalutarla, se finite vittima di una sua campagna di Spear Phishing non potrete scampare.

Tre caratteristiche che la distinguono:

La precisione

Sempre alla ricerca di imparare cose nuove

La sua auto…comprensiva di antenna

Colore preferito? Verde, ovviamente!