Samsung Electronics ha confermato che la sua rete è stata violata e gli hacker hanno rubato informazioni riservate, incluso il codice sorgente presente negli smartphone Galaxy.

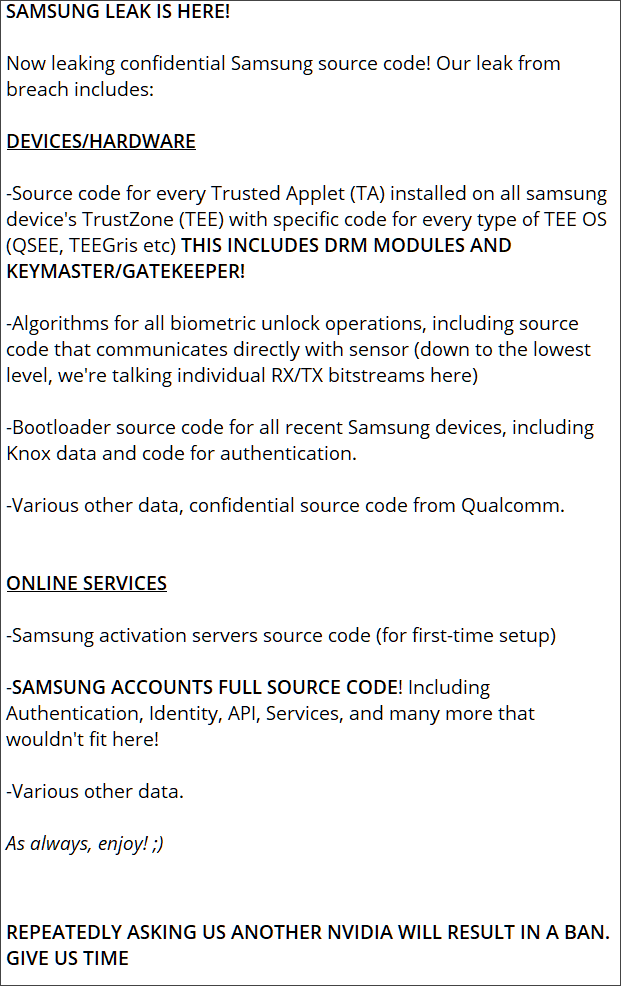

Il gruppo di estorsioni di dati Lapsus$ ha affermato di aver rubato 190 GB di archivi da Samsung Electronics.

Meno di una settimana fa lo stesso gruppo ha rilasciato 20 GB di documenti archiviati da Nvidia che gli aggressori sostengono facessero parte di una cache di 1 TB di dati rubati.

Gli hacker hanno il codice sorgente Samsung

Lapsus$ ha condiviso i dati che affermano di provenire da Samsung insieme a una descrizione dei contenuti. Se il riepilogo è accurato, Samsung ha subito una grave violazione dei dati e i dettagli di molte delle sue tecnologie e algoritmi sono ora pubblici.

Fino a poco fa Samsung non ha fatto alcune dichiarazione fino a quando a Bloomerg la società ha confermato che “alcuni dati interni dell’azienda” sono diventati disponibili a una parte non autorizzata a seguito di una violazione della sicurezza.

“Secondo la nostra analisi iniziale, la violazione riguarda un codice sorgente relativo al funzionamento dei dispositivi Galaxy, ma non include le informazioni personali dei nostri consumatori o dipendenti” – Samsung

Il rappresentante dell’azienda non ha detto se gli intrusi avessero avanzato richieste prima di far trapelare le informazioni proprietarie, come è successo nel caso di Nvidia.

Lapsus$ ha affermato che stanno ritardando la divulgazione del resto delle informazioni Nvidia perché stanno negoziando con un acquirente.

La cache trapelata da Samsung è molto più grande e presumibilmente include dettagli sull’applet dell’azienda nell’ambiente TrustZone di Samsung responsabile di attività sensibili come crittografia hardware, crittografia binaria e controllo degli accessi.

Gli hacker affermano inoltre che il dump include il codice sorgente di Knox, il framework di sicurezza e gestione proprietario di Samsung presente sulla maggior parte dei suoi dispositivi.

Blue Team Inside, si occupa di sicurezza informatica da più di 5 anni, con un occhio di riguardo alla difesa.

Una Padawan Etichal pronta a difendere l’anello più debole della catena…

Attenzione a non sottovalutarla, se finite vittima di una sua campagna di Spear Phishing non potrete scampare.

Tre caratteristiche che la distinguono:

La precisione

Sempre alla ricerca di imparare cose nuove

La sua auto…comprensiva di antenna

Colore preferito? Verde, ovviamente!