Cyber News

Rimani aggiornato su tutte le ultime notizie del mondo della Cyber Sicurezza e sulle ultime vulnerabilità.

Sconfiggere il falso senso

di sicurezza informatica

Per molteplici ragioni, le persone generalmente non prendono la sicurezza informatica tanto sul serio quanto la sicurezza fisica L’autoconservazione è un istinto umano fondamentale. Siamo sempre concentrati sull’evitare danni fisici e questo istinto viene esercitato e affinato fin dalla tenera età. È quasi primordiale, viene tramandato di generazione in generazione. Pensa a tutti gli avvertimenti

- Published in Cyber Security

Il bug di Razer consente di diventare

amministratore di Windows 10 collegando il mouse

Su Twitter è stata divulgata una vulnerabilità zero-day di Razer Synapse, che consente di ottenere i privilegi di amministratore di Windows semplicemente collegando un mouse o una tastiera Razer. Razer è un famoso produttore di periferiche per computer noto per i suoi mouse e tastiere da gioco. Quando si collega un dispositivo Razer a Windows

- Published in Cyber Security, HACKER

I bug sul codice remoto

di Realtek

Il progettista di chip taiwanese Realtek ha avvertito di quattro vulnerabilità in tre SDK che accompagnano i suoi moduli Wi-Fi, che vengono utilizzati in quasi 200 prodotti realizzati da più di cinque dozzine di fornitori per i prodotti IoT. I difetti consentono a un utente malintenzionato remoto e non autenticato di negare il servizio, arrestare

- Published in Cyber Security, IOT

T-Mobile conferma la violazione dei server

e indaga sul data breach

T-Mobile ha confermato che gli hacker hanno violato i loro server in un recente attacco, ma continuano ad indagare per scoprire se i dati dei clienti siano stati rubati (data breach). Domenica 15 agosto è emersa la notizia che un hacker stava vendendo i presunti dati personali di circa 100 milioni di clienti T-Mobile dopo

- Published in Cyber Security, Dark Web, GDPR, HACKER, Ransomware

Olimpiadi di Tokyo:

lo sport preferito come password

Cyberteam, in collaborazione con Authlogics, ha il privilegio di avere accesso a un gran numero di dati relativi alle password. Il database delle violazioni delle password è un tesoro per l’analisi della sicurezza, che ci consente di utilizzare 1 miliardo di password univoche in chiaro per sviluppare tendenze e modelli riscontrati nelle violazioni dei dati che

- Published in Cyber Security

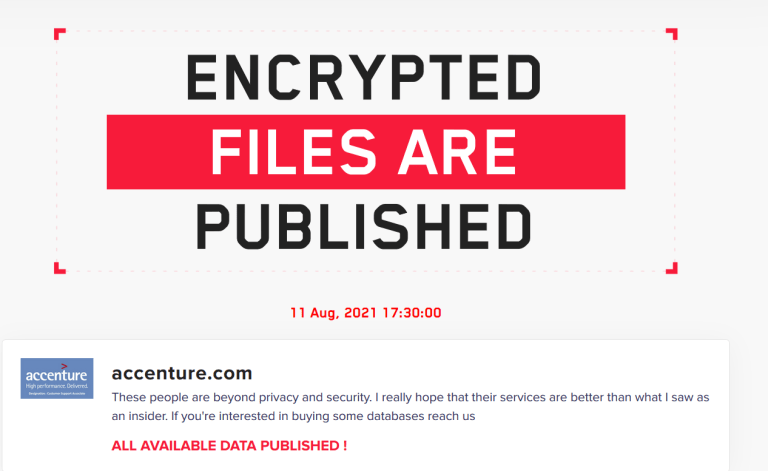

Accenture conferma l’attacco

ransomware LockBit 2.0

Accenture afferma di essersi ripreso dall’attacco grazie ai backup Gli hacker del ransomware-as-a-service (RaaS) LockBit 2.0 (di cui vi abbiamo già parlato in precedenza) hanno pubblicato il nome e il logo di quella che si presume sia una delle loro ultime vittime: Accenture, la società di consulenza aziendale globale con un profilo privilegiato su alcune

- Published in Cyber Security, Dark Web, HACKER, Ransomware

ProxyShell nuove 3 vulnerabilità

su Microsoft Exchange Server

Dopo che i dettagli tecnici sono stati rilasciati alla conferenza Black Hat 2021, gli hacker si sono messi all’opera per analizzare attivamente le vulnerabilità ProxyShell di esecuzione del codice remoto di Microsoft Exchange. Prima di capire come gli hacker scansionino attivamente la rete in cerca di questa vulnerabilità, è importante capire come questi dettagli sono

- Published in Cyber Security, HACKER

Attacco ransomware alla regione Lazio:

tutte le informazioni

Come ormai è ben noto dalle notizie sparse nel web domenica mattina primo agosto il sito della Regione Lazio ha subito un attacco ransomware che ha disabilitato i sistemi IT incluso il portale di registrazione delle vaccinazioni “Salute Lazio” e che ha crittografato ogni file nel suo data center e ha interrotto la sua rete

- Published in Cyber Security, Dark Web, HACKER, Ransomware

Il ransomware LockBit crittografa i domini

Windows utilizzando criteri di gruppo

È stata trovata una nuova versione del ransomware LockBit 2.0 che automatizza la crittografia di un dominio Windows utilizzando i criteri di gruppo di Active Directory. Il ransomware LockBit è stato lanciato a settembre 2019 come ransomware-as-a-service. Questa tipologia di “service” permettono ad alcuni hacker di violare le e crittografare i dispositivi guadagnando il 70-80%

- Published in Cyber Security, Ransomware

XLoader, uno spyware da pochi dollari

per dispositivi Windows e macOS

Gli esperti di Check Point Research (CPR) hanno individuato un malware economico, soprannominato XLoader, variante di Formbook, che è stato aggiornato per colpire sia i PC Windows che macOS. XLoader è una variante molto economica che si basa sul popolare malware Formbook Windows. FormBook è un malware per il furto di dati che viene utilizzato nelle campagne di spyware

Cyberteam partner dell’Associazione

Bullismo No Grazie

Cyberteam è lieta di annunciare la propria partnership con l’Associazione Bullismo No Grazie. Cyberteam, divisione di EURO INFORMATICA S.p.A. focalizzata sui temi della sicurezza informatica, vive ogni giorno nella sua attività di servizio e supporto alle imprese i potenziali danni economici derivanti dall’utilizzo malevolo della tecnologia. Alzare lo sguardo oltre il mondo delle imprese e comprendere i danni sociali ed umani

- Published in Cyber Security

Non improvvisare soluzioni fai da te

I Dieci Cyber Comandamenti

Oggi va in onda l’ultimo appuntamento del mercoledì con la serie “I DIECI CYBER COMANDAMENTI” – Le tavole della legge per la tua sicurezza digitale – by CyberTeam Oggi la puntata dal titolo “NON IMPROVVISARE SOLUZIONI FAI DA TE”. Speriamo di averti aiutato almeno un po’ a comprendere come gestire al meglio la rete, i

- Published in Cyber Security